انواع الهجمات الالكترونية الشائعة لعام 2025

الهجمات الالكترونية التي يهتم بها خبير الحماية

مع التطور التكنولوجي السريع ، زادت وأصبحت هناك انواع الهجمات الالكترونية مختلفة وتسبب تهديد حقيقي يواجه الأفراد والشركات وحتى الحكومات. يستخدم المهاجم أساليب وطرق متعددة لاختراق الأنظمة وسرقة البيانات أو تعطيل الخدمات. في هذا المقال من موقع الافاضل التقني، سنستعرض أبرز أنواع الهجمات الإلكترونية وكيفية تنفيذها، بالإضافة إلى بعض طرق الوقاية والحماية.

لكن بالبداية وقبل الدخول في انواع الهجمات الالكترونية لابد اولا من تعريف معنى الهجوم الالكتروني.

تعريف الهجمات الالكترونية Cyberattacks

الهجمات الالكترونية او الهجوم عبر الانترنت او السايبر اتاك Cyberattacks يمكن تعريفها بأنها محاولات متعمدة لاختراق او تعطيل او حذف او تعديل أنظمة الكمبيوتر والشبكات والأجهزة الرقمية ومواقع الانترنت بهدف الوصول غير المصرح به إلى المعلومات والبيانات لتعطيلها او تدميرها او التجسس عليها، وبالمجمل هذه الهجمات بسبب أمور سياسية او اجرامية او شخصية.

انواع الهجمات الالكترونية الشائعة لعام 2025

تاليا سأذكر لكم أهم انواع الهجمات الالكترونية:

أ. الهجمات القائمة على البرامج الضارة (Malware Attacks)

هذا النوع من الهجمات الالكترونية يقوم على مبدأ استخدام برامج خبيثة تهدف إلى الحق الضرر بالأنظمة من حذف او تعديل او سرقة البيانات والمعلومات وتقسم إلى أربعة أقسام وهي :

- الفيروسات computer viruses : وهي برامج ضارة يتم دمجها داخل ملفات شرعية ( ملف مضيف) وتنتشر عند تشغيلها، ومن أخطارها تلف او تعطيل لنظام التشغيل.

- الديدان Worms : لا تحتاج إلى ملف مضيف، وتنتشر عبر الشبكات بشكل ذاتي، وهدفها تعطيل الانظمة واستهلاك الموارد للأجهزة والتطبيقات.

- برامج الفدية ransomware : من اسمها فهي برامج تقوم بتشفير الملفات المهمة على الجهاز وتنتشر عبر الانترنت ويتم طلب فدية ( مبلغ من المال ) لفك تشفير الملفات.

- حصان طروادة Trojans : هي ملفات او برامج تبدو حقيقية ومفيدة لكنها تحتوي على أكواد خبيثة وتسمح للمخترق بالوصول إلى البيانات والمعلومات.

ب. هجمات الشبكات (Network Attacks)

من اسمها فهي تخص الشبكات والسيرفرات ( مواقع الانترنت أيضا ) والاتصالات حيث ان هذا الاختراق هو احد انواع الهجمات الالكترونية التي تستهدف البنية التحتية للشبكة بهدف تعطيل الخدمات أو سرقة البيانات او تعديلها، ويندرج تحتها عدة انواع منها:

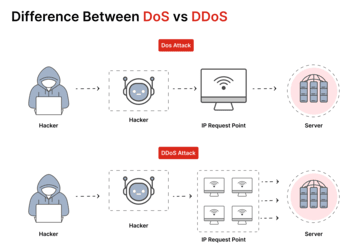

1- هجمات الحرمان من الخدمة او الدوس أتاك DoS – DDoS

من أهم وأكثر الهجمات الالكترونية حيث يقوم المعاجم او المخترق بإرسال عدد هائل من الطلبات لسيرفر الموقع بهدف تعطيله وزيادة الحمل على المعالج وخط الانترنت مما يؤدي إلى عدم الاستجابة.

ومن مساوئ هذا الاختراق انه يتم تنفيذه بسرعة ولا يحتاج لمعرفة تكنولوجية عميقة، لأنه الهدف هو فقط تعطيل السيرفر دون الوصول لبيانات فعليا مثل اختراق موقع ويكيبيديا.

2- هجمات تسميم المخزن المؤقت Buffer Overflow

البيانات معروف انها يتم تحزينها مؤقتا في جزء من الذاكرة ليتم معالجتها من خلال المعالج، وضمن انواع الهجمات الالكترونية في الشبكات يكون هذا النوع من الاختراقات عندما يصل المخترق لهذا الجزء تحديدا من الذاكرة زراعة أوامر ليستولي على النظام او او يزرع كود تجسس او حصوله على مراقبة النظام.

من الممكن ان يتسبب هذا الاختراق بظهور الشاشة الزرقاء في الويندوز او كما تسمى شاشة الموت، لكن ليس كل شاشة زرقاء تكون اختراق فأحيانا الشاشة الزرقاء تكون لخلل في البرامج او عدم توافق مكونات الكمبيوتر وأسباب أخرى.

3- التنصت على الشبكة (Eavesdropping/Sniffing)

هنا يقوم المخترق بمراقبة الشبكة والبيانات الصادرة والواردة، بهدف الحصول على المعلومات ، علما بأن المصطلحين قريبين على بعض بالمفهوم العام، لكن sniffing يختص بالبيانات أكثر والـ eavesdropping بالمعلومات أشمل.

4- هجوم أمان الخدمات Kerberoasting

وفقا لموقع مايكروسوفت فإن هذا الاختراق يكون على مستوى الشبكة للحصول على كلمات المرور الخاصة بالشبكات الداخلية والخارجية، ويستغل التشفير الضعيف لأجهزة الكمبيوتر وبالأخص عند استخدام كروت الشاشة حاليا لفك التشفير GPU مما يقوم بتسريع فك تشفير الكلمات واتخاذ صفة شخص طبيعي في النظام.

5- هجوم التوأم الشرير Evil Twin Attack

هذا الاختراق يقوم على مبدأ انشاء شبكة لاسلكية WiFi بإسم شبكة معروفة حتى يقوم الأشخاص بالاتصال معها، وعندها يقوم المخترق بالتنصت على الشبكة وسرقة البيانات من خلال احد برامج اختراق الشبكات وفقا لمبدأ اختراق sniffing ويتم استخدام برامج مثل Airgeddon للتحكم وتثبيت برامج الاختراق.

ج- الهجمات الالكترونية القائمة على الهندسة الاجتماعية Social Engineering Attacks

اختراقات الهندسة الاجتماعية تعتبر من ضمن انواع الهجمات الالكترونية القائمة على خداع وتضليل وتلاعب بالأشخاص لكسب ثقتهم واستدراجهم لتزويد المعلومات السرية او البيانات او تحميل برامج ضارة على أجهزتهم او الدخول إلى مواقع مزورة، ومن ضمن هذه الطرق :

1- التصيد الاحتيالي Phishing

هنا يستخدم المخترق او السكامر رسائل بريد الكتروني او رسائل عادية او مواقع مزيفة لإقناع الضحايا بإدخال معلومات حساسة مثل الفيسبوك او الانستاغرام او معلومات بنكية، وتكون بالعادة هذه الرسائل تم ارسالها لعدد كبير من الأشخاص.

2- الصيد بالحربة Spear Phishing

نفس التصيد الاحتيالي لكن من بين انواع الهجمات الالكترونية المختلفة يكون هذا النوع من الاختراق مخصص لشخص محدد، لهذا تم تسميته بالحربة، ويعتمد على ارسال رسائل او ايميلات بإسم الشخص ووظيفته او مكان سكنه، وهذه المعلومات الشخصية يتم استخدامها لزيادة الاقناع ومحاولة الحصول على المعلومات.

3- الصيد الصوتي Vishing

استخدام المكالمات الهاتفية ومكالمات وسائل التواصل لخداع واقناع الضحايا بالكشف عن معلومات خاصة.

4- الصيد بالرسائل والإيميل Smishing

يكون هذا النوع من الاختراق بشكل عام هدفه الحصول على المصادقة الثنائية لأحد التطبيقات، حيث يقوم المخترق بطلب اعادة تعيين للمحفظة الالكترونية ثم يطلب رمز التفعيل باتصال هاتفي او رسالة.

5- الاصطياد الاغرائي Baiting

يقوم المخترق بالدرجة الأولى بعرض مكافئة او جائزة او فرصة ذهبية مقابل تثبيت ملف او زيارة صفحة انترنت وتعبئة البيانات، او ايهام الشخص بدفع مبلغ مقابل الحصول على جائزة أكبر.

6- الاختراق بالتذرع Pretexting

هنا يقوم المخترق بطلب معلومات حساسة بصفته دعم فني لأحد الشركات، او موظفا في أحد الجهات الحكومية ومن الممكن ان يطلب أموال او معلومات البطاقات والحسابات البنكية.

7- التزوير في اسماء النطاقات DNS Spoofing

من أشهر انواع الهجمات الالكترونية من خلال الهندسة الاجتماعية، حيث يقوم المخترق ببرمجة موقع انترنت يشبه الموقع الأصلي بإختلاف حرف او زيادة حرف حتى لا ينتبه الضحية ان الموقع مزور.

8- الاختراق بواسطة الذكاء الاصطناعي AI hacking

يعتبر من أحدث انواع الاختراقات والهجمات ، حيث يعتمد المخترق وبمساعدة الذكاء الاصطناعي على انشاء صوت او فيديو لأحد الأشخاص المعروفين، ثم يطلب بيانات حساسة او مهمة من الضحية، مثل انشاء فيديو للأب او الزوجة او لممثل مشهور من خلال deepfake وغيرها.

كما يمكن استخدامه لإنشاء برمجيات خبيثة قادرة على التكيف مع أنظمة الحماية وتجاوزها، وايضا يمكنه تحليل الثغرات الأمنية بسرعة فائقة، وتطوير هجمات تصيد احتيالي مخصصة بناء على تحليل البيانات الشخصية للمستخدمين.

د. هجمات الاختراق (Exploitation Attacks)

يعتبر من انواع الهجمات الاكترونية التي تعتمد على استغلال نقاط الضعف والثغرات الأمنية في المواقع والتطبيقات والأنظمة للحصول على بيانات ومعلومات وتعديل او نسخ او حتى اتلاف الأنطمة والبرامج، وسنذكر لك عزيز المتابع أحد أهم هذه الطرق:

1- الهجمات البرمجة على المواقع Cross-site Srcipting XSS

يتم في هذا النوع من الاختراق عن طريق ادراج اكواد جافا Javascript مبرمجة خصيصا لاستهداف المواقع والأشخاص، بهدف الوصول إلى الكوكيز او المعلومات.

2- هجمات واختراق قواعد البيانات SQL Injection

يستهدف هذا الاختراق المواقع والتطبيقات التي تستخدم قواعد البيانات، من خلال زرع أكود في قاعدة البيانات، ويعتبر من أكثر انواع الهجمات الالكترونية استخداما بهدف الحصول على اسماء المستخدمين او ايميلاتهم او تعديل بيانات المواقع.

3- الاختراق عبر تزوير الطلبات عبر المواقع Cross-Site Request Forgery CSRF

في هذا النوع يتم بطريقة خادعة، مثلا في حالة اختراق أحد المواقع المعروفة يقوم المخترق بإرسال رسالة إلى المسجلين بالموقع والطلب منهم تنزيل ملف او ارسال أموال، وهو يعتبر من ضمن الطلبات الشبوهة في عالم الهجمات السيبرانية.

4- هجمات لحظة الصفر او يوم الصفر Zero-Day Attacks

هنا يقوم المخترقين باستهداف المواقع او التطبيقات في حالة اكتشاف ثغرة لم يعرف عنها خبير الحماية او فريق التطوير، مثل ثغرات حصلت في موقع ووردبريس وقام المخترقين بإستغلال الثغرة على كل مواقع ووردبريس الموجودة.

هـ . هجمات سرقة الهوية او الانتحال Identify Theft

يمكن اعتبار هذا الاختراق بمثابة ان المخترق ينتحل شخصية الشخص الآخر، والهدف الحصول على المعلومات الحساسة والبيانات والمعلومات ومفاتيح الدخول والمعلومات البنكية والإئتمانية وغيرها من المعلومات.

كيف تحمي نفسك من انواع الهجمات الالكترونية المختلفة

حتى تحمي نفسك من الهجمات السيبرانية يجب عليك اتباع الخطوات التالية:

1- جميع البرامج والتطبيقات على جهازك يجب ان تكون أصلية ومحدثة باستمرار.

2- استخدم برامج مكافحة الفيروسات والجدار الناري.

3- لا تدخل شبكة واي فاي او شبكة عادية إذا لم تتأكد انها تخصك وتعرف عنها.

4- لا تفتح روابط مشبوهة او تحمل ملفات مجهولة المصدر.

5- استخدام كلمات مرور قوية وتخديثتها بمعدل مرة كل شهر.

6- تفعيل المصادقة الثنائية 2FA

7- ابتعد عن المواقع المشبوهة او الكراكات او الثيمات المنزوعة.

8- لا تشارك معلوماتك الشخصية مع أي جهة غير موثوقة، واحذ من محاولات الهتدسة الاجتماعية.

النتيجة

في العالم الرقمي تتعدد انواع الهجمات الالكترونية وتتازيد كل يوم، لذلك وجود الأمن السيبراني والهاكرز الأخلاقي ضرورة ملحة في هذا الوقت، واتخاذ تدابير واجراءات لتقليل المخاطر.

فلذلك اذا كنت مالك موقع ، او مستخدم انترنت يجب عليك معرفة اساسيات الأمن السيبراني وأساسيات الحماية الشخصية.

تابعنا في موقع الأفاضل التقني لكل جديد في عالم التقنية ولا تنسى الإشتراك في قائمتنا البريدية.

هل لديك تجربة سابقة مع الهجمات الإلكترونية؟ شاركنا تجربتك في التعليقات!